1. 개요

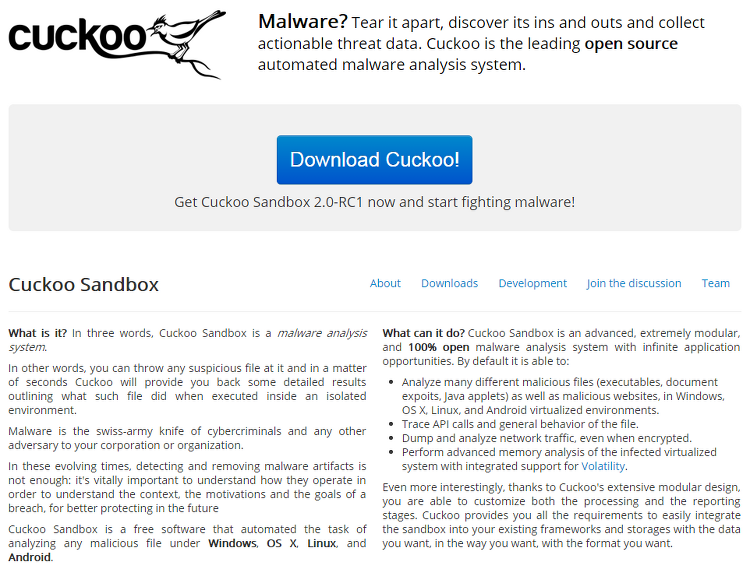

2016년 1월 21일 Cuckoo Sandbox 2.0 RC1 버전이 정식 릴리즈되었다. 1.2 릴리즈 이후 10개월만에 업그레이드 된 것이다. 아무래도 메이저 버전이 업그레이드 된 것은 큰 변화가 있을 것이다. 그런데 왜 RC1일까? 아직 안정화 된 버전은 아니기 때문이다. 공식 홈페이지에서는 기능의 수를 어디까지 공개해야할지 모르기에 후보 1버전으로 공개하였다. 하지만 개발자들이 충분히 개발했다곤 하지만, 사용자들이 사용하면서 발생하는 문제점들을 해결하며 모든 기능을 업그레이드 하기 위함으로 보여진다. 문제가 결국 해결안되면 기능 업그레이드를 안하고, 해결된 기능들은 업그레이드 하면서 안정화된 버전으로 나아가기 위함으로 해석된다.

2. 릴리즈 핵심 내용

64비트 윈도우 응용프로그램과 샘플 모니터링

- 지난 반년동안 제대로된 64비트 윈도우 시스템의 모니터링을 구현하기 위해 노력했다.

맥 OSX 분석

- Dmitry Rodionov가 구글 섬머 코드 2015의 일환으로 쿡쿠 샌드박스를 위한 맥 OS X 분석기를 개발했다. 하지만 맥 OS X를 가상머신으로 구축하여 운영하는 것은 애플의 약관에 위반될 수 있으니 주의바란다. 물론 우리가 책임지지는 않는다. 이 분석기의 핵심은 Dtrace의 사용이다.

리눅스 분석

- Mark Schloesser가 이 부분을 집중적으로 제작했는데 사실 이 시스템이 쉘 쇼크랑 엘라스틱서치 취약점으로 고생했다. 리눅스 분석은 Sysdig, LTTNG, SystemTap과 같은 기존의 몇몇 프로젝트를 잘 활용하여 구현했다. 다만 ARM이나 MIPS와같은 다른 플랫폼으로 확장할 때 문제가 발생한다.

안드로이드 분석

- Cuckoo Droid로 잘 알려진 Idan Revivo이 고생하여 만든 안드로이드 분석기를 사용했다. ADB 기반으로 에뮬레이터를 실행하고, 달빅/자바 런타임을 후킹하여 자바 함수를 기록하는 형태로 모니터링을 구현했다.

PCAP 분석 도구의 통합

- 수리카타(Suricata), 스노트(Snort) 그리고 모로치(Moloch)와 같은 PCAP 분석 도구의 기능들을 통합하여 기능화하였다. 최종적으로 아이피나 도메인에서 하이퍼링크를 타고 모로치 웹 인터페이스에 접속하면 자동으로 차단 쿼리를 생성하는 형태로 구현하려고 한다.

TLS/HTTPS 트래픽 복호화 및 도청 분석

- TLS/HTTPS 트래픽을 수집하여 분석할 수 있게 구현했다. 물론 분석을 위한 목적도 있지만, 투명한 방식으로 TLS를 차단하는것이 최종 목표다. 암호화를 복호화하기 위해 VM에 인증서를 설치하지 않는다. Cuckoo Sandbox의 동작과 함께 암호화와 복호화가 함께 진행하도록 구현했다.

VPN 지원을 포함하여 각각의 네트워크 라우팅 분석

- Erik Kooijstra과 n3sfox의 도움으로 VPN을 지원하는 형태로 구성할 수 있었다. 다음 릴리즈에서는 FakeNet와 InetSim과 같은 서비스를 지원하도록 구현할 예정이다.

악성 행위를 구분하고 정의하기 위한 300가지 넘는 시그니쳐

- 200여개의 새로운 시그니처를 제공한 RedSocks에게 무한한 감사를 드린다. community.py -waf 명령으로 모든 패턴을 다운로드 받을 수 있다. 시그니처들은 악성코드의 악성행위에 따른 수치화를 진행했다.

볼라티리티(Volatility) 베이스라인 캡쳐를 지원하여 분석하는 동안 변경되는 부분을 강조

- 구현하고 싶은 기능이 매우 많지만, 잠재적인 참여자의 도움이 클 경우 우선순위가 올라갈 수 있다. 우리는 Bart Mauritz 와 Joshua Beens의 도움으로 볼라티리티 분석 데이터를 실시간 표시할 수 있는 개념을 증명했다. 이제는 모든 메모리 분석이 끝난 후 레포트를 받아 볼 필요없이 실시간으로 받아 볼 수 있다.

프로세스 메모리 덤프에서 URL 추출

- 메모리에서 URL을 추출할 수 있는 기능을 구현했지만, 좀 더 정교하고 자동화된 기능은 다음 릴리즈에서 기대할 수 있을 것이다.

다른 VM에서 추가 서비스를 실행할 가능성

- 오랜 시간동안 많은 사용자들의 요청에 의해 만들어진 기능이다. 특별한 상황에서는 악성코드가 네트워크를 통해 부가적인 확산을 시도할 수 있다. 이를 위해 여러대의 가상머신을 실행하여 분석하는 기능을 구현할 예정이다. 현재는 원시적인 단계에 있지만, 앞으로의 업데이트에서 점점 세련되게 구현할 것이다. 예를 들면 허니팟 시나리오의 지원과 실제 기업 환경을 복제하기 위한 AD 서버를 지원하려고 한다.

많은 버그를 수정하고 자동화를 개선

반응형

'Information Security > OpenSource' 카테고리의 다른 글

| How to install Viper 1.3-dev (0) | 2016.04.04 |

|---|---|

| Mobile Security Framework (0) | 2016.03.02 |

| Thug honeyclient (2) | 2015.06.30 |

| How to install libemu & pylibemu on Ubuntu 14.04 (0) | 2015.06.30 |

| SPT (Simple Phishing Test) (0) | 2015.05.26 |